リスクベース認証設定マニュアル¶

1. 概要¶

1.1 目的¶

本書は、IDApex IAM にリスクベース認証を設定するための手順をまとめたマニュアルです。ログイン時の条件に応じて、必要な認証フローが自動的に切り替わるよう構成する方法を紹介しています。作業を始める前に、本書をご確認ください。

1.2 前提条件¶

本書での作業を開始するための前提条件です。

表 1-1

| 前提条件 | 備考 |

|---|---|

| IDApex IAMの管理コンソール画面が開ける管理者権限があること | - |

| IDApex IAMのUIが日本語表示であること | IAM_基本設定.docxを参照して設定してください。 |

| インターネット接続環境 | IDApex IAM はインターネットを通じて操作を行います。 |

1.3 全体の流れ¶

本書では、以下の認証フローに基づくリスクベース認証の設定を説明します。

Username Password Form **→**** OTP Form ****→**** Risk based Authentication**

高リスク判定時には、追加の多要素認証としてWebAuthn Authenticator(パスキー)を実行します。

低リスク判定時には、追加認証を行わず、ログインを完了します。

本フローはリスクベース認証を用いた構成の一例です。

要件に応じて、リスクベース認証の前後に組み合わせる認証ステップは変更可能です。

ただし、リスクベース認証の判定にはユーザーの過去のログイン履歴などを参照する必要があるため、必ず「ユーザーの特定(識別)」が完了するステップを前段に設定してください。

2. リスクベース認証フローの設定¶

本セクションでは、リスクベース認証を実現するための認証フローを設定します。認証フローの追加、リスク判定条件の設定、条件付き2要素認証(Conditional 2FA)の構成、およびパスキー認証(WebAuthn)の設定を行います。

2.1 認証フローの追加¶

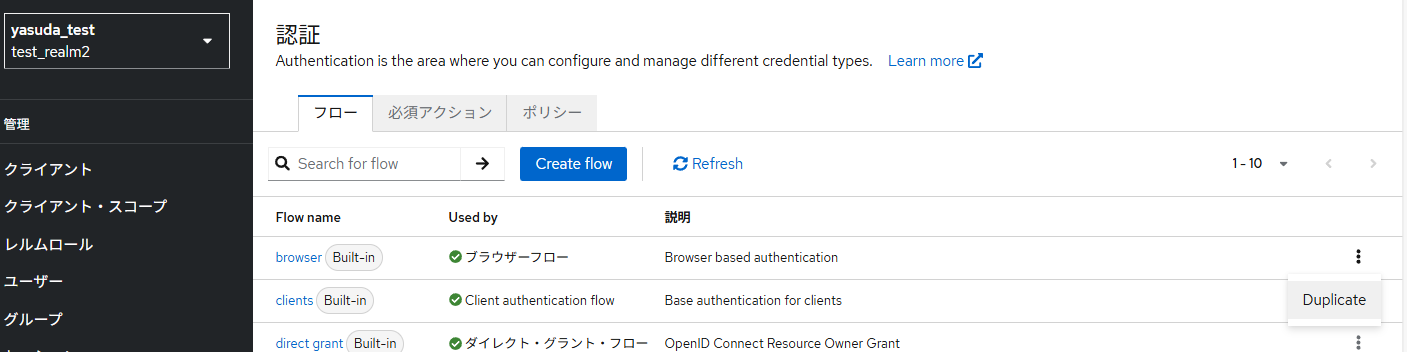

- 左側のナビゲーションメニューの「認証」から、フロー画面を開きます。

-

認証フローの「browser」の右側にある三点リーダーを押下して、「Duplicate」(フローの複製)を選択します。

-

表示されたダイアログの「クライアント・スコープの名前」に任意の名称(ここでは「RiskBased Browser Flow」)を入力します。 「Duplicate」(フローの複製)を押下して認証フローが正常に複製されると、右上に「Flow successfully duplicated」のメッセージが表示されます。

2.2 リスク判定の設定¶

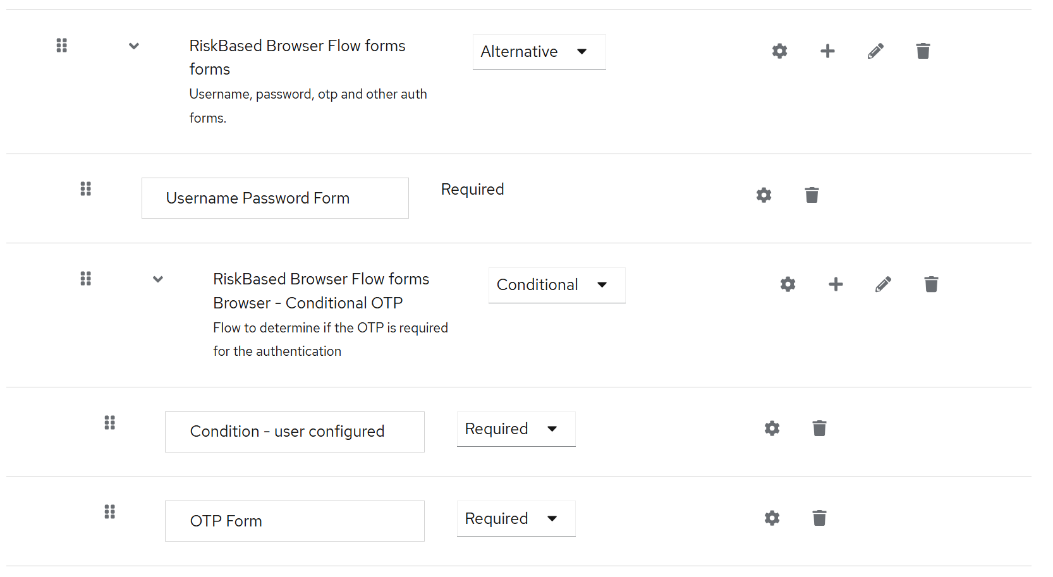

-

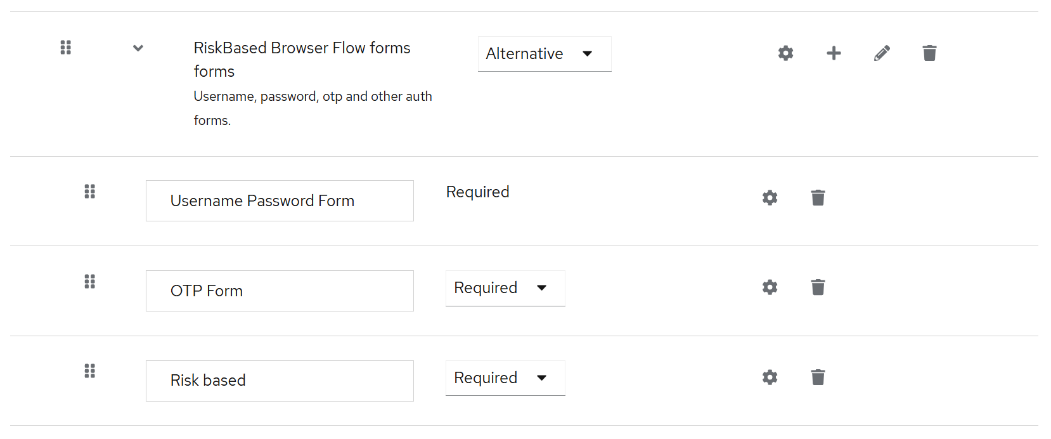

画面がフロー詳細設定に遷移します。「RiskBased Browser Flow forms Browser – Conditional OTP」を削除します。

-

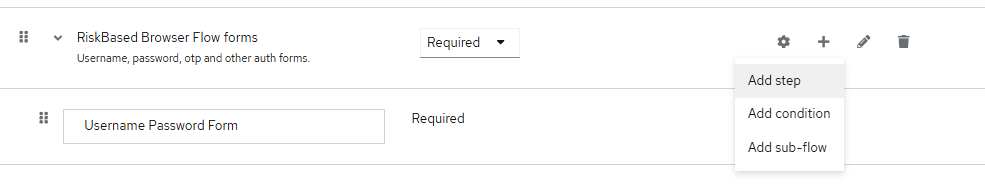

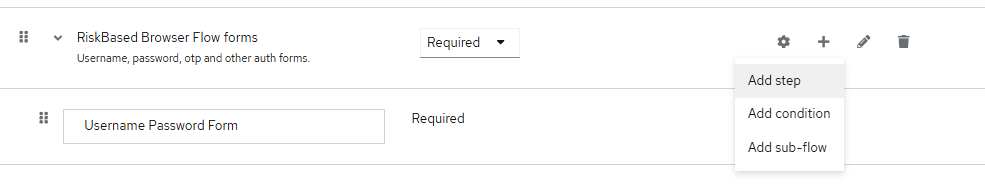

「RiskBased Browser Flow forms」の「+」ボタンを押下して「Add step」を選択します。

-

検索テキストボックスに「OTP」と入力し、検索結果に表示される「OTP Form」を選択します。続けて「追加」ボタンを押下します。

- 認証フローの最後に「OTP Form」が追加されます。「OTP Form」の必要条件を「Required」にします。

-

「RiskBased Browser Flow forms」の「+」ボタンを押下して「Add step」を選択します。

-

検索テキストボックスに「Risk」と入力し、検索結果に表示される「Risk based」を選択します。続けて「追加」ボタンを押下します。

-

認証フローの最後に「Risk based」が追加されます。「Risk based」の必要条件を「Required」にします。

- 「Risk based」の歯車マークを押下し、設定画面を表示します。設定変更の有無にかかわらず、必ず「保存」を押下してください。

「保存」せずに****ログインするとエラーが****発生****し、****IDApex IAM** ****にログインできなくなります****。**

この画面では以下の設定を行います(要件に応じて調整可能です)。 表 2-1

| 項目 | 設定値 | 備考 |

|---|---|---|

| エイリアス | Risk based | 任意の名称 |

| リスク閾値 | 2 | チェックスコアを加算し、高リスクと判定するリスクの閾値 |

| 認証失敗チェック | オン | 直近のログインに失敗している場合、リスクありと判定するチェック機能 |

| 認証失敗チェックスコア | 1 | 認証失敗チェックでリスクありと判定された場合に加算されるリスクスコア |

| IPアドレス履歴チェック | オン | 未知のIPアドレスからのアクセスの場合、リスクありと判定するチェック機能 |

| IPアドレス履歴のサイズ | 5 | IPアドレスを取得する直近のログイン履歴の件数 |

| IPアドレス履歴チェックスコア | 1 | IPアドレス履歴チェックでリスクありと判断された場合に加算されるリスクスコア |

| 最終ログインからの経過時間チェック | オン | 最終ログインから一定時間経過している場合、リスクありと判定するチェック機能 |

| 経過時間の閾値(秒) | 3600 | 最終ログインからの経過時間 秒で指定するため、この例では1時間となる |

| 最終ログインチェックスコア | 2 | 最終ログインからの経過時間チェックでリスクありと判断された場合に加算されるリスクスコア |

2.3 サブフローの構成(Conditional 2FA)¶

Conditional 2FA は、設定した条件を満たした場合にのみ、追加の多要素認証(MFA)を実行するためのサブフローです。

本項では、認証フローに Conditional 2FA をサブフローとして追加し、適用条件として使用するユーザー(User Attribute)を設定します。

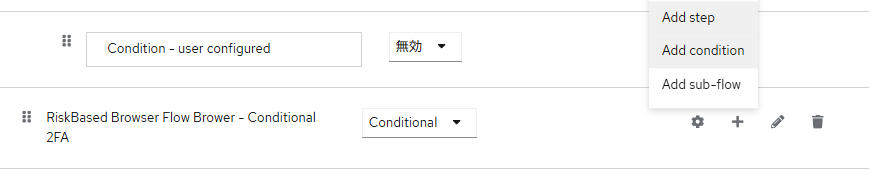

- 「RiskBased Browser Flow forms」の「+」ボタンを押下し、「Add sub-flow」を選択します。

- ダイアログの「クライアント・スコープの名前」に「RiskBased Browser Flow Browser - Conditional 2FA」と入力し、「追加」ボタンを押下します。このサブフローが、リスク判定の結果に応じて実行される追加認証の処理になります。

「フロータイプ」は必ず***generic***のまま使用してください。他のフロータイプを選択すると処理が正しく実行されません。

- 「RiskBased Browser Flow Browser - Conditional 2FA」の必要条件を「Conditional」に変更します。

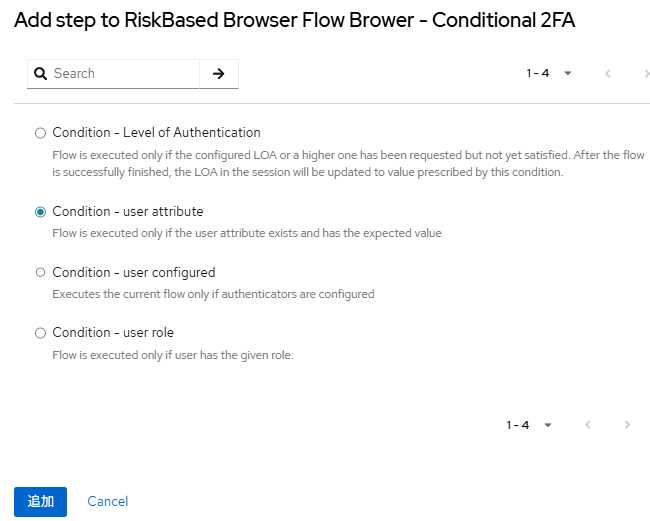

- 「RiskBased Browser Flow Browser - Conditional 2FA」の「+」ボタンを押下し、「Add condition」を選択します。

-

「Condition - user attribute」を選択後、「追加」ボタンを押下します。

-

「Condition - user attribute」の必要条件を「Required」にし、右側の歯車マークから設定画面を開きます。

-

以下の内容を入力後、「保存」ボタンを押下します。 表 2-2

| 項目 | 設定値 | 備考 |

|---|---|---|

| エイリアス | Risk based result check | 任意の名称 |

| Attribute name | additional_required | 固定値 |

| Expected attribute value | force | 固定値 |

2.4 パスキー認証の設定¶

前章で作成した「Conditional 2FA」サブフローの配下に、認証手段としてWebAuthn (パスキー)を追加します。

-

「RiskBased Browser Flow Browser - Conditional 2FA」の「+」ボタンを押下して、「Add step」を選択します。

-

検索テキストボックスに「webauthn」と入力し、検索結果に表示される「WebAuthn Authenticator」を選択します。続けて「追加」ボタンを押下します。

-

「WebAuthn Authenticator」の必要条件を「Required」に変更します。

-

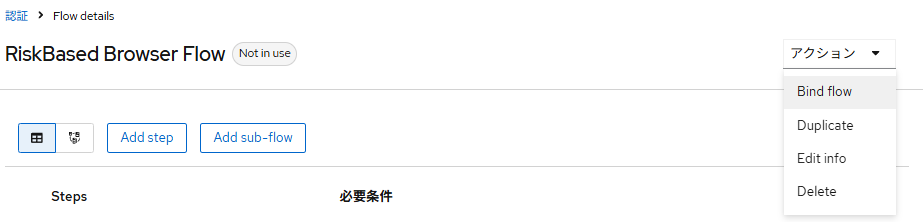

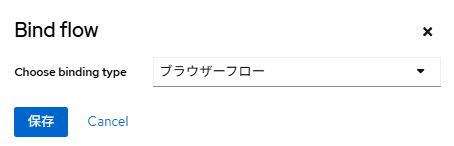

画面右上の「アクション」から「Bind flow」(フローの紐付け)を選択します。

-

「Choose binding type」で「ブラウザフロー」を選択し、「保存」ボタンを押下します。

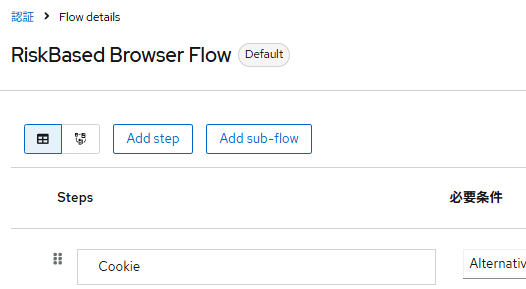

-

保存後、「RiskBased Browser Flow」の横に「Default」と表示されます。これは、本フローがブラウザ経由のログインに対して既定の認証フローとして設定されたことを示します。

以上でリスクベース認証に必要な設定が完了しました。

次のセクションでは、実際にログインする際の操作方法について説明します。

3. ログイン方法¶

本セクションでは、IDApex IAM のログイン画面から、リスクベース認証でログインする手順を説明します。

3.1 初回ログイン¶

- ログイン画面が表示されたら、ユーザーのIDまたはメールアドレスとパスワードを入力して「ログイン」ボタンを押下します。 初期パスワードがユーザーのメールアドレスに送信されていますのでそちらをご参照ください。

- 本書では、すべてのユーザーに対してワンタイムパスワード(OTP)による認証を必須としているため、初回ログイン時には認証アプリの登録画面(QRコード)が自動的に表示されます。

画面の案内に従い、認証アプリで QR コードを読み取り、生成されるワンタイムパスワードを入力して登録を完了してください。

ワンタイムパスワードの登録が正常に完了すると、次の認証ステップ、またはログインが完了します。 1. リスクベース認証により、追加の認証が必要と判断された場合にパスキーの登録画面が表示されます。 画面の指示に従い、セキュリティキーをタップするなどしてパスキーの登録を行ってください。 パスキー認証が正常に完了すると、ログインが完了します。 1. ログイン完了後は、画面の案内に従いパスワードを更新してください。

3.2 2回目以降のログイン¶

-

ログイン画面が表示されたら、ユーザーのIDまたはメールアドレスとパスワードを入力して「ログイン」ボタンを押下します。

-

OTPを登録済みの場合、2回目以降のログインでは、ワンタイムパスワード入力画面が表示されます。 認証アプリに表示されているワンタイムパスワードを入力してください。

-

その後、リスクベース認証により、高リスクと判定された場合は、追加でパスキー認証が求められます。

4. お問い合わせ¶

当サービスへのお問い合わせは、メールにて承っております。

お問い合わせに対し、一時回答は遅くとも翌営業日までには返信いたします。

以下のメールアドレスにお客様の企業名または団体名を添えて、お問い合わせ内容を記載ください。

[メールアドレス]

5. オープンソースソフトウェア(OSS)の利用について¶

本書が対象とするシステムには、オープンソースコミュニティによって開発されたソフトウェアが含まれています 。

5.1 対象ソフトウェア¶

本書では、以下のOSSを利用しています 。

Keycloak¶

表 5-1

| 項目 | 値 |

|---|---|

| ソフトウェア名 | Keycloak |

| バージョン | 26.0.7 |

| ライセンス名 | Apache License, Version 2.0 |

| URL | https://www.apache.org/licenses/LICENSE-2.0 |

| 配布元 | https://github.com/keycloak/keycloak |